-

四、如何进行SQL注入攻击?

1、数字注入(在整个SQL语句中含有数字的)

查看全部 -

三、如何寻找SQL注入漏洞?

1、借助逻辑推理

识别web应用中所有输入点

2、了解哪些类型的请求会触发异常

输入内容含特殊字符(单引号/双引号)

3、检测服务器响应内容

查看全部 -

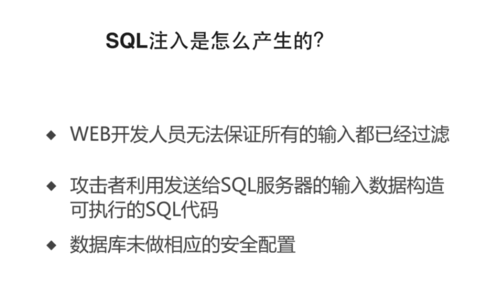

二、SQL注入是怎么产生的?

1、WEB开发人员无法保证所有的输入都已经过滤

2、攻击者利用发送给SQL服务器的输入数据构造可执行的SQL代码

3、数据库未做相应的安全配置

查看全部 -

一、如何理解SQL注入?

SQL注入是一种将SQL代码添加到输入参数中,传递到SQL服务器解析并执行的一种攻击手法

查看全部 -

Han查看全部

-

数字 ID=-1 or 1=1 字符串 ’# ’- - 空格查看全部

-

sql入注查看全部

-

字符串注入,用MySql数据库的注释注入

如

#

--空格

查看全部 -

SQL注入是怎么产生的

查看全部 -

什么是SQL注入

查看全部 -

防止注入的方式:

参数校验

addslashes();

mysqli_real_escape_string();

mysqli/pdo 预编译参数绑定

sqlmap检测工具

SQL注入的方式:

1、数字注入 (id=-1 or 1=1)

2、字符串注入 (textuser'#) # sql注释符 或 (textuser'-- ) 两横一空格

查看全部 -

sql数字注入

查看全部 -

1111111

查看全部 -

sql注入是怎么样产生的

查看全部

查看全部 -

sql注入攻击是输入的参数未经过滤然后直接拼接到sql语句当中解析执行达到意想之外的行为

。

查看全部

举报

0/150

提交

取消