一:背景

相信有很多朋友在遇到应用程序各种奇葩问题后,拿下来一个dump文件,辛辛苦苦分析了大半天,终于在某一个线程的调用栈上找到了一个可疑的方法,但 windbg 常常是以 汇编 的方式显示方法代码的,可惜的是,现如今的汇编,有多少像我们这些速成系码农还看的懂呢? 😂😂😂

接下来尖锐的问题就来了,如何将这些汇编代码转成 C# 源代码,如果转不成源代码转成 IL代码也好呀,起码我努努力还是能试着看的懂的。。。

本篇我就来分享下如何把 dump 中的方法源码提取出来。

二: 从 dump 文件中提取源代码

1. 案例演示

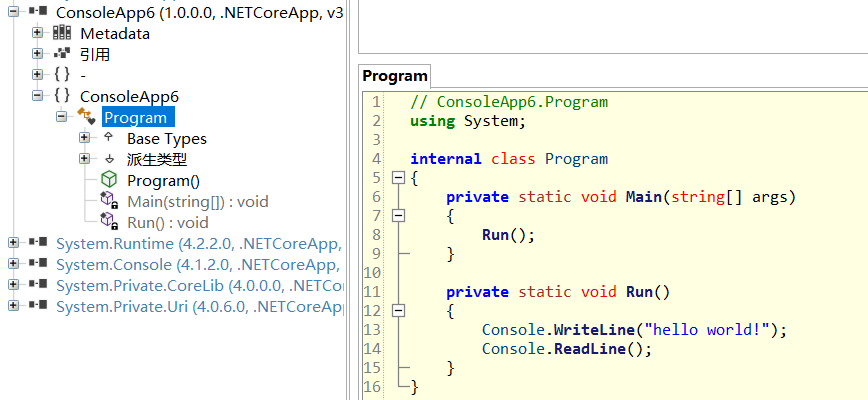

为了能够演示方便,我用 .netcore 3.1 写了一个简单的demo,代码如下:

namespace ConsoleApp6

{

class Program

{

static void Main(string[] args)

{

Run();

}

static void Run()

{

Console.WriteLine("hello world!");

Console.ReadLine();

}

}

}

将程序跑起来后,使用 任务管理器, adplus, procdump 随便哪一个抓取 dump 都可以。

2. 使用 lm + savemodule 命令提取

如果你的程序足够简单,可以直接用 lm 获取程序中所有的模块,然后使用 savemodule 将模块导出为 exe/dll 物理文件,如下所示:

- 使用 lm 提取出所有模块

0:000> lm

start end module name

000002c2`264b0000 000002c2`264b8000 ConsoleApp6_2c2264b0000 (deferred)

00007ff7`e4a50000 00007ff7`e4a7f000 ConsoleApp6 (deferred)

00007ffa`a4b50000 00007ffa`a546d000 System_Private_CoreLib (deferred)

00007ffa`a5470000 00007ffa`a59df000 coreclr (deferred)

00007ffa`df070000 00007ffa`df1b2000 clrjit (deferred)

...

可以隐约的看到,我有一个名为 ConsoleApp6_2c2264b0000 的模块,这就是我要提取的 ConsoleApp6.exe,顺便提一下,那个很碍眼的 ConsoleApp6 (deferred) 是 PE 文件,要问我怎么知道的? 试一下就好啦😁

- 使用 savemodule 提取

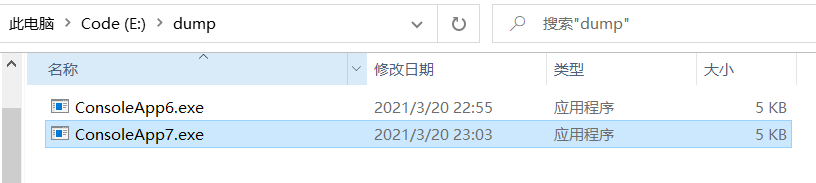

从上面第一行 start 列中可以看到 ConsoleApp6_2c2264b0000 的开始地址为 000002c2264b0000,接下来用 savemodule 导出到 E:\dump。

0:000> !savemodule 000002c2`264b0000 E:\dump\ConsoleApp6.exe

3 sections in file

section 0 - VA=2000, VASize=6c4, FileAddr=200, FileSize=800

section 1 - VA=4000, VASize=564, FileAddr=a00, FileSize=600

section 2 - VA=6000, VASize=c, FileAddr=1000, FileSize=200

然后就可以看到 E:\dump 里面多了一个 ConsoleApp6.exe 🐂,有了这玩意看源码就简单多了,直接用 ILSpy 对其进行反编译即可。

3. 使用 dumpdomain/module + savemodule 提取

实际开发中有可能你的程序非常复杂,使用 lm 直接提取模块是找不到的,最好的办法就是 按图索骥 的方式寻找你要的 module,还记得 CLR Via C# 上说过的 AppDomain,Assembly,Module 之间的关系吗?如果要详细了解,建议翻看一下,这里我大概简述一下, Assembly 一般包含若干个 Module + 资源文件, Assembly 就是一个 dll/exe 文件,程序跑起来后,Assembly是被妥善安置在 AppDomain 中的。

有了上面这个思想,是不是就可以通过这个流程 AppDomain -> Assembly -> Module 找到 module 啦? 接下来看看如何去实现。

- 使用 !dumpdomain 找到 ConsoleApp6 所在的程序域

0:000> !dumpdomain

--------------------------------------

System Domain: 00007ffaa59996f0

LowFrequencyHeap: 00007FFAA5999C58

HighFrequencyHeap: 00007FFAA5999CE8

StubHeap: 00007FFAA5999D78

Stage: OPEN

Name: None

--------------------------------------

Domain 1: 000002c224b6ca80

LowFrequencyHeap: 00007FFAA5999C58

HighFrequencyHeap: 00007FFAA5999CE8

StubHeap: 00007FFAA5999D78

Stage: OPEN

Name: clrhost

Assembly: 000002c224bf1c00 [C:\Program Files\dotnet\shared\Microsoft.NETCore.App\3.1.12\System.Private.CoreLib.dll]

ClassLoader: 000002C224B61820

Module

00007ffa45984020 C:\Program Files\dotnet\shared\Microsoft.NETCore.App\3.1.12\System.Private.CoreLib.dll

Assembly: 000002c224bf1980 [E:\net5\ConsoleApp3\ConsoleApp6\bin\Debug\netcoreapp3.1\ConsoleApp6.dll]

ClassLoader: 000002C224BE3F80

Module

00007ffa45b5f7d0 E:\net5\ConsoleApp3\ConsoleApp6\bin\Debug\netcoreapp3.1\ConsoleApp6.dll

尴尬,记得不错的话,在 .NET Framework 中默认会有三个应用程序域。

- System Domain

- Shared Domain

- Domain 1

咋到 .NET Core 上就丢了一个 Shard Domain 呢 😄😄😄,先不管啦,从图中可以清楚的看到 Domian 1 上有我的dll E:\net5\ConsoleApp3\ConsoleApp6\bin\Debug\netcoreapp3.1\ConsoleApp6.dll,同时还有一个 module 的地址 00007ffa45b5f7d0。

- 使用 !dumpmodule 获取 module 详细信息

0:000> !DumpModule /d 00007ffa45b5f7d0

Name: E:\net5\ConsoleApp3\ConsoleApp6\bin\Debug\netcoreapp3.1\ConsoleApp6.dll

Attributes: PEFile SupportsUpdateableMethods

Assembly: 000002c224bf1980

BaseAddress: 000002C2264B0000

PEFile: 000002C224BF2300

ModuleId: 00007FFA45B5FB98

ModuleIndex: 0000000000000001

LoaderHeap: 0000000000000000

TypeDefToMethodTableMap: 00007FFA45B3C8D0

TypeRefToMethodTableMap: 00007FFA45B3C8E8

MethodDefToDescMap: 00007FFA45B3C958

FieldDefToDescMap: 00007FFA45B3C978

MemberRefToDescMap: 0000000000000000

FileReferencesMap: 00007FFA45B3C988

AssemblyReferencesMap: 00007FFA45B3C990

MetaData start address: 000002C2264B2078 (1304 bytes)

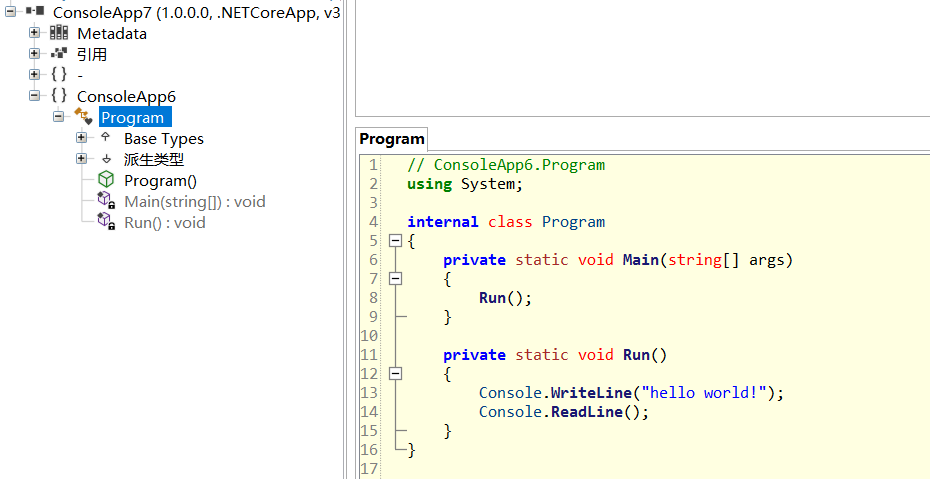

从上面的 BaseAddress: 000002C2264B0000 可以看出,module 的start 地址为 000002C2264B0000,是不是和刚才我用 lm 提取出来的地址一致哈,最后用 savemodule 导出一下就可以啦,为了做区分,我取名为 ConsoleApp7.exe, 如下所示:

0:000> !savemodule 000002C2264B0000 E:\dump\ConsoleApp7.exe

3 sections in file

section 0 - VA=2000, VASize=6c4, FileAddr=200, FileSize=800

section 1 - VA=4000, VASize=564, FileAddr=a00, FileSize=600

section 2 - VA=6000, VASize=c, FileAddr=1000, FileSize=200

哈哈,剩下来的就是用 ILSpy 反编译 CosoleApp7 啦。

共同学习,写下你的评论

评论加载中...

作者其他优质文章