使用Spring Security开发基于表单的认证(一)

SpringSecurity核心功能:

认证(你是谁)

授权(你能干什么)

攻击防护(防止伪造身份)

使用springsecurity的默认安全机制:

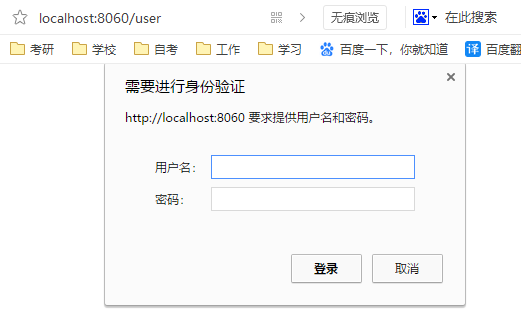

访问接口时,会弹框:

身份验证.png

用户名默认为user

密码为在日志中显示的密码:

Using default security password: e66aeb3d-e09f-4b36-8f29-5e9fee28819e

不作任何配置的情况下,springsecurity默认把所有的访问都保护起来了,访问任何一个rest服务,都要先进行身份验证。

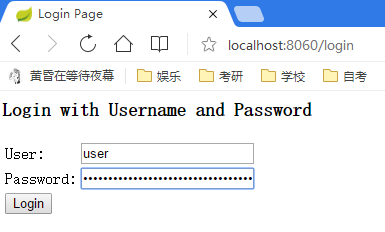

使用自己的验证方式:表单认证

package com.hcx.security.browser;import org.springframework.context.annotation.Configuration;import org.springframework.security.config.annotation.web.builders.HttpSecurity;import org.springframework.security.config.annotation.web.configuration.WebSecurityConfigurerAdapter;@Configurationpublic class BrowserSecurityConfig extends WebSecurityConfigurerAdapter{

@Override

protected void configure(HttpSecurity http) throws Exception { //使用表单登录:指定了身份认证的方式

http.formLogin()

.and()

.authorizeRequests()//表示以下都是授权的配置

.anyRequest()//任何请求

.authenticated();//都需要身份认证

}

}使用表单认证登录.png

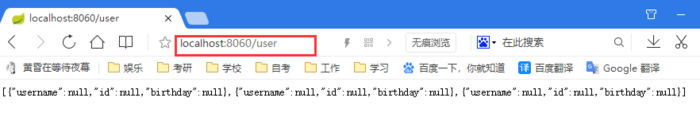

跳转回访问的接口.png

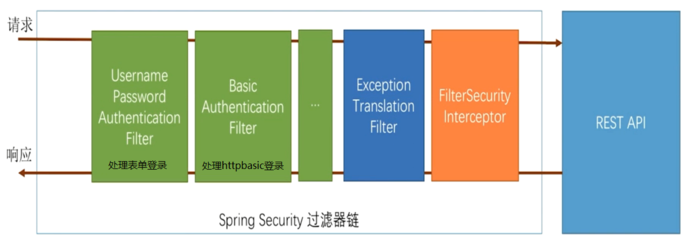

一、SpringSecurity基本原理

springsecurity基本原理.png

请求和响应都要经过过滤器链

绿色(最核心):

用来认证用户的身份,一个方块代表一个过滤器,每一个过滤器负责处理一种认证方式;主要工作是检查当前的请求里面是不是有这个过滤器所需要的信息;对于UsernamePasswordAuthenticationFilter这个过滤器来说,首先检查当前的请求是不是一个登录请求,该请求中是否携带用户名和密码,如果带了,则该过滤器则尝试用用户名和密码作用户的登录,如果不带,则放行,到下一个过滤器。HTTPBasic过滤器会检查请求的请求头中是否有basic开头的Authentication信息,如果有,则会尝试拿出来作base64解码,然后取出用户名和密码尝试登录。按照此种方式一直往下走;任何一个过滤器成功完成了用户登录之后会在请求上做一个标记:当前用户已经认证成功了。

橙色(FilterSecurityInterceptor):

请求经过了绿色的过滤器之后,到达了该过滤器,该过滤器是整个过滤器链的最后一环,该过滤器决定了当前的请求能不能访问后面真正的服务。判断依据:

.anyRequest()//任何请求.authenticated();//都需要身份认证

那么他就会判断当前的请求是否经过了前面某一个过滤器的身份认证,判断的结果就是过还是不过,如果过了,就到达服务;如果不过,会根据不同的原因抛出不同的异常。例如配置的是所哟请求都要经过身份认证,如果没有经过身份认证,则会抛一个没有身份认证的异常;如果配的是VIP用户才能访问,虽然经过了身份认证了,但是不是VIP用户,则会抛一个没权限的异常。会根据不能访问的原因来抛出不同的异常。

在异常抛出来以后,在该过滤器的前边还有一个过滤器Exception Translation Filter

蓝色(Exception Translation Filter):

该过滤器的作用是用来捕获后面的过滤器所抛出来的异常;会根据抛出来的异常作相应的处理,比如因为没有登录不能访问,则会根据绿色的过滤器的配置引导用户去登录,比如前面配的是UsernamePasswordAuthenticationFilter,则会把用户引导到一个登录页面中去;前面配的是Basic Authentication Filter,那么就会在浏览器弹出一个窗口,要用户输入用户名和密码。

注意:绿色的过滤器时可以通过配置来决定某一个过滤器是否生效的,其他的都是不能控制的,一定会在过滤器链并且在指定的位置上。

验证码登录、微信登录、QQ登录等都是在过滤器链上加绿色的过滤器来支持不同的身份认证方式。

实际中不止以上三种,还有很多过滤器。

二、自定义用户认证逻辑

1.处理用户信息获取逻辑

从数据库中读取出来

MyUserDetailsService:

package com.hcx.security.browser;import org.slf4j.Logger;import org.slf4j.LoggerFactory;import org.springframework.security.core.authority.AuthorityUtils;import org.springframework.security.core.userdetails.User;import org.springframework.security.core.userdetails.UserDetails;import org.springframework.security.core.userdetails.UserDetailsService;import org.springframework.security.core.userdetails.UsernameNotFoundException;import org.springframework.stereotype.Component;@Componentpublic class MyUserDetailsService implements UserDetailsService{ private Logger logger = LoggerFactory.getLogger(getClass());

@Override

public UserDetails loadUserByUsername(String username) throws UsernameNotFoundException {

logger.info("登录用户名:"+username); //根据用户名查找用户信息

//此处没有读取数据库,直接用静态数据 密码:123456 静态权限:admin 这些在实际开发中需要从数据库中获取

return new User(username,"123456",AuthorityUtils.commaSeparatedStringToAuthorityList("admin"));

}

}BrowserSecurityConfig:

package com.hcx.security.browser;import org.springframework.context.annotation.Configuration;import org.springframework.security.config.annotation.web.builders.HttpSecurity;import org.springframework.security.config.annotation.web.configuration.WebSecurityConfigurerAdapter;@Configurationpublic class BrowserSecurityConfig extends WebSecurityConfigurerAdapter{

@Override

protected void configure(HttpSecurity http) throws Exception { //使用表单登录:指定了身份认证的方式

http.formLogin() //http.httpBasic() //使用回之前的认证方式

.and()

.authorizeRequests()//表示以下都是授权的配置

.anyRequest()//任何请求

.authenticated();//都需要身份认证

}

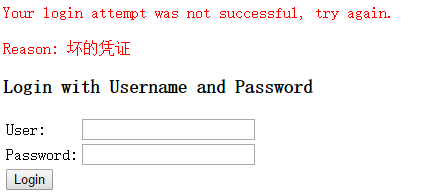

}密码错误登录失败.jpg

2.处理用户校验逻辑

①密码是否匹配

由SpringSecurity来做,我们只需要告诉SpringSecurity密码是什么就可以了

②其他的校验:例如用户是否被冻结,密码过期等

UserDetails接口中,封装了SpringSecurity登录时所需要的所有信息:

Collection<? extends GrantedAuthority> getAuthorities();权限信息

String getPassword();密码

String getUsername();当前登录用户名

boolean isAccountNonExpired();账户没有过期(true:没有过期;false:过期了)

boolean isAccountNonLocked();账户是否锁定

boolean isCredentialsNonExpired();密码是否过期()

boolean isEnabled();账户是否可用

以上四个返回布尔值的方法是用来执行自己的校验逻辑的,需要把校验逻辑的结果通过isAccountNonExpired()的实现返回

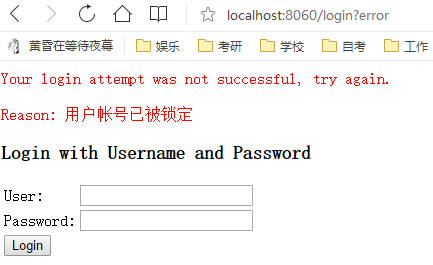

在方法中把任意一个设为false,登录就不会通过。

@Componentpublic class MyUserDetailsService implements UserDetailsService{ private Logger logger = LoggerFactory.getLogger(getClass());

@Override

public UserDetails loadUserByUsername(String username) throws UsernameNotFoundException {

logger.info("登录用户名:"+username); //根据用户名查找用户信息

//根据查找到的用户信息判断用户是否被冻结

//为了把用户是否冻结的信息告诉SpringSecurity,new User的构造方法使用包含四个布尔返回值的参数的方法

//此处没有读取数据库,直接用静态数据 密码:123456 静态权限:admin 这些在实际开发中需要从数据库中获取

return new User(username,"123456", true,true,true,false,

AuthorityUtils.commaSeparatedStringToAuthorityList("admin"));

}

/**

* 此处,当前的方法loadUserByUsername返回的是UserDetails接口的实例,使用了Spring默认的User类

* 实际的应用中,并不一定更要使用该类,只要是UserDetails这个接口的实现就可以

* 可以使用对应的DAO接口实现UserDetails接口

*/

}账户锁定设为false.png

3.处理密码加密和解密

实际应用中,不会把密码的明文存到数据库中。

SpringSecurity主要通过PasswordEncoder接口来实现。

String encode(CharSequence rawPassword);将密码加密(手动调用,比如用户注册时往数据库中出入数据之前,调用该方法把用户在页面上注册时写的密码进行加密再存进数据库)

boolean matches(CharSequence rawPassword,String encodePassword):判断加密以后的代码跟用户传进来的代码是否匹配(由SpringSecurity自己调用,在登录的过程中拿到返回的UserDetails后,调用该方法把我们传的password和用户输入的对比,如果匹配,返回true,否则返回false,返回false时SpringSecurity就会抛出异常,在页面上显示错误信息)

操作:

第一步:配置PasswordEncoder:

package com.hcx.security.browser;import org.springframework.context.annotation.Bean;import org.springframework.context.annotation.Configuration;import org.springframework.security.config.annotation.web.builders.HttpSecurity;import org.springframework.security.config.annotation.web.configuration.WebSecurityConfigurerAdapter;import org.springframework.security.crypto.bcrypt.BCryptPasswordEncoder;import org.springframework.security.crypto.password.PasswordEncoder;@Configurationpublic class BrowserSecurityConfig extends WebSecurityConfigurerAdapter{

@Bean //加密

public PasswordEncoder passwordEncoder() { //如果系统本身有了其他的加密方式,此处就应该返回自己写的passwordencoder,再实现encoder和matches方法

return new BCryptPasswordEncoder();

}

@Override

protected void configure(HttpSecurity http) throws Exception { //使用表单登录:指定了身份认证的方式

http.formLogin() //http.httpBasic() //使用回之前的认证方式

.and()

.authorizeRequests()//表示以下都是授权的配置

.anyRequest()//任何请求

.authenticated();//都需要身份认证

}

}注意:passwordEncoder每次加密出出来的结果都是不一样的。

第二步:编写代码:MyUserDetailsService:

package com.hcx.security.browser;import org.slf4j.Logger;import org.slf4j.LoggerFactory;import org.springframework.beans.factory.annotation.Autowired;import org.springframework.security.core.authority.AuthorityUtils;import org.springframework.security.core.userdetails.User;import org.springframework.security.core.userdetails.UserDetails;import org.springframework.security.core.userdetails.UserDetailsService;import org.springframework.security.core.userdetails.UsernameNotFoundException;import org.springframework.security.crypto.password.PasswordEncoder;import org.springframework.stereotype.Component;@Componentpublic class MyUserDetailsService implements UserDetailsService{ private Logger logger = LoggerFactory.getLogger(getClass());

@Autowired

private PasswordEncoder passwordEncoder;

@Override

public UserDetails loadUserByUsername(String username) throws UsernameNotFoundException {

logger.info("登录用户名:"+username); //根据用户名查找用户信息

//根据查找到的用户信息判断用户是否被冻结

//为了把用户是否冻结的信息告诉SpringSecurity,new User的构造方法使用包含四个布尔返回值的参数的方法

//此处没有读取数据库,直接用静态数据 密码:123456 静态权限:admin 这些在实际开发中需要从数据库中获取

//passwordEncoder.encode("123456"),在实际应用中,此步骤应该在注册的时候就做好了,此处就直接在数据库拿出加密好的数据

String password = passwordEncoder.encode("123456");

logger.info("数据库密码是:"+password);

return new User(username,password, true,true,true,false,

AuthorityUtils.commaSeparatedStringToAuthorityList("admin"));

}

/**

* 此处,当前的方法loadUserByUsername返回的是UserDetails接口的实例,使用了Spring默认的User类

* 实际的应用中,并不一定更要使用该类,只要是UserDetails这个接口的实现就可以

* 可以使用对应的DAO接口实现UserDetails接口

*/

}

作者:JS_HCX

原文链接

來源:简书

共同学习,写下你的评论

评论加载中...

作者其他优质文章